هاردنینگ چیست و چرا باید امنسازی سیستمها را جدی بگیریم؟

هاردنینگ یعنی کم کردن سطح حمله. نه با یک دستور جادویی، نه با نصب یک ابزار خاص؛ بلکه با مجموعهای از تنظیمات، حذف موارد اضافه، محدود کردن دسترسیها، ثبت لاگ، بهروزرسانی درست و کنترل مداوم. اگر سرور، فایروال، روتر، دیتابیس یا حتی یک سرویس ساده را با تنظیمات پیشفرض رها کنیم، معمولاً بیشتر از چیزی که لازم داریم باز و قابل سوءاستفاده است.

چرا هاردنینگ مهم است؟

امروز بیشتر سرویسهای سازمانی آنلاین هستند؛ وبسایت، VPN، ایمیل، پنل مدیریتی، دیتابیس، فایلسرور، فایروال و تجهیزات شبکه. هر کدام از اینها اگر با تنظیمات پیشفرض یا بدون کنترل امنیتی بالا بیایند، یک نقطه ورود بالقوه برای مهاجم هستند.

امنیت فقط خرید فایروال یا آنتیویروس نیست. فایروال مهم است، IPS مهم است، WAF هم در جای خودش لازم است؛ اما اگر خود سرور یا سرویس پشت این تجهیزات بد پیکربندی شده باشد، یک لایه مهم دفاعی را از دست دادهایم. هاردنینگ دقیقاً برای همین است: کاهش احتمال موفق شدن حمله وقتی یکی از لایهها اشتباه میکند یا دور زده میشود.

هاردنینگ چه چیزهایی را شامل میشود؟

هاردنینگ فقط برای سیستمعامل نیست. هر چیزی که سرویس میدهد یا تنظیم امنیتی دارد، باید بر اساس نقش خودش سختسازی شود:

- سیستمعامل سرور مثل Linux و Windows Server

- وبسرور مثل Nginx، Apache یا IIS

- دیتابیس مثل SQL Server، MySQL، PostgreSQL و Oracle

- فایروال، روتر، سوئیچ و تجهیزات امنیتی

- سرویسهای VPN، DNS، Mail و File Sharing

- ایستگاههای کاری، لپتاپها و موبایلهای سازمانی

- محیطهای مجازیسازی، Container و Cloud

چند نمونه ساده از هاردنینگ

برای اینکه موضوع خیلی کلی نماند، چند مثال عملی:

- غیرفعال کردن سرویسهایی که استفاده نمیشوند.

- بستن پورتهای غیرضروری روی سیستم و فایروال.

- غیرفعال کردن login مستقیم root یا administrator در جایی که لازم نیست.

- اجبار به استفاده از SSH Key یا MFA برای دسترسیهای مدیریتی.

- حذف userهای پیشفرض یا تغییر رمزهای پیشفرض تجهیزات.

- تنظیم لاگ و ارسال آن به محل امن برای بررسی بعدی.

- محدود کردن دسترسی مدیریت تجهیزات به IPهای مشخص.

- فعال کردن NTP، ثبت زمان درست و هماهنگ بودن timestamp لاگها.

- بهروزرسانی کنترلشده سیستمعامل، firmware و نرمافزارها.

دفاع در عمق و جایگاه هاردنینگ

در معماری امنیتی، معمولاً از مفهوم دفاع در عمق یا Defense in Depth استفاده میکنیم؛ یعنی به جای تکیه روی یک ابزار، چند لایه دفاعی داشته باشیم. اگر فایروال خطا کرد، سیستمعامل نباید بیدفاع باشد. اگر یک سرویس آسیبپذیر شد، دسترسی آن نباید بیش از حد لازم باشد. اگر حساب کاربری لو رفت، MFA و محدودیت IP باید ریسک را کم کند.

هاردنینگ یکی از کمهزینهترین و در عین حال مؤثرترین لایههای همین دفاع در عمق است. البته جایگزین سایر کنترلها نیست؛ مکمل آنهاست.

استانداردها و Benchmarkها

برای هاردنینگ لازم نیست همه چیز را از صفر اختراع کنیم. منابع معتبر مثل CIS برای سیستمعاملها، دیتابیسها، مرورگرها، Kubernetes، تجهیزات شبکه و سرویسهای مختلف benchmark منتشر میکنند. این benchmarkها چکلیستهای خوبی هستند، اما باید با نیاز سازمان تطبیق داده شوند.

مثلاً ممکن است یک پیشنهاد CIS برای یک سرور عمومی درست باشد، اما روی یک نرمافزار قدیمی باعث اختلال شود. پس کار درست این است که کنترلها را بخوانیم، اثرشان را بفهمیم، تست کنیم و بعد مرحلهای اعمال کنیم.

چکلیست کوتاه برای شروع هاردنینگ

- دارایی را بشناسید: این سیستم چه کاری انجام میدهد و چه سرویسهایی واقعاً لازم دارد؟

- Backup بگیرید: قبل از تغییرات مهم، backup و روش برگشت را آماده کنید.

- سطح حمله را کم کنید: سرویس، پورت، user و permission اضافه را حذف یا محدود کنید.

- دسترسی مدیریتی را امن کنید: MFA، محدودیت IP، SSH Key، عدم استفاده از حساب مشترک.

- Patch Management داشته باشید: بهروزرسانیها را نه رها کنید، نه بدون تست روی production اعمال کنید.

- لاگ و مانیتورینگ را جدی بگیرید: اگر لاگ ندارید، بعد از حادثه چیزی برای تحلیل ندارید.

- مستندسازی کنید: بدانید چه تغییری، چرا و توسط چه کسی اعمال شده است.

- دورهای بازبینی کنید: هاردنینگ یک پروژه یکباره نیست؛ وضعیت سیستم در طول زمان تغییر میکند.

اشتباهات رایج در هاردنینگ

- اجرای کورکورانه چکلیست بدون شناخت سرویس.

- نداشتن backup یا snapshot قبل از تغییرات حساس.

- غیرفعال کردن لاگها برای بهتر شدن performance.

- باز گذاشتن دسترسی مدیریت از اینترنت.

- استفاده از حسابهای مشترک برای تیم فنی.

- رها کردن firmware تجهیزات شبکه و فایروال برای چند سال.

- تست نکردن اثر تغییرات روی سرویسهای وابسته.

هاردنینگ تجهیزات شبکه

در شبکه، هاردنینگ فقط مربوط به سرور نیست. روتر، سوئیچ و فایروال هم باید امن شوند. دسترسی مدیریتی باید محدود باشد، SNMP با تنظیمات امن استفاده شود، سرویسهای غیرضروری مثل HTTP management یا Telnet بسته شوند، لاگها به SIEM یا syslog server ارسال شوند و firmwareها برنامهریزیشده بهروزرسانی شوند.

برای مطالعه بیشتر در همین مسیر، مطلب امنیت روتر و فایروال در لبه شبکه را هم ببینید. خیلی از نفوذها از همین نقاطی شروع میشود که فکر میکنیم فقط یک تجهیز زیرساختی ساده هستند.

جمعبندی

هاردنینگ یعنی سیستم را از حالت عمومی و پیشفرض خارج کنیم و برای نقش واقعی خودش امنتر بسازیم. این کار باید با شناخت، تست، مستندسازی و پایش انجام شود. اگر درست اجرا شود، هزینه حمله را بالا میبرد و احتمال آسیب جدی را کم میکند؛ اگر بدون برنامه اجرا شود، خودش میتواند باعث قطعی سرویس شود.

کنترل امنیت شبکه های کامپیوتری شماره ۱۰: قابلیت بازیابی اطلاعات

کنترل امنیت شبکه های کامپیوتری شماره ۱۰: قابلیت بازیابی اطلاعات حملات brute-force و جلوگیری از آن در تجهیزات سیسکو

حملات brute-force و جلوگیری از آن در تجهیزات سیسکو روتر سیسکو و جلوگیری از Dos و DDos

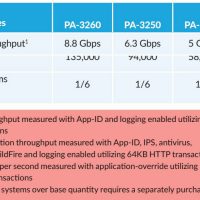

روتر سیسکو و جلوگیری از Dos و DDos راهنمای خواندن دیتاشیت فایروال؛ چرا اعداد کارایی همیشه واقعی نیستند؟

راهنمای خواندن دیتاشیت فایروال؛ چرا اعداد کارایی همیشه واقعی نیستند؟ طراحی درست Health Monitor و Persistence در F5 BIG-IP

طراحی درست Health Monitor و Persistence در F5 BIG-IP

بسیار لذت بردم

یه نکته اینکه مقدمه، بدیهیات و توضیحات بیش از حدی داشت که مجبور شدم برای اینکه سریعتر به هدفم برسم اونها رو نادیده بگیرم.

یه سوالی برای من پیش اومد و اینکه چطور میشه ویندوز رو برای یه کلاینت معمولی، هاردنینگ کرد.

ممنون

سلام، حق با شماست اما این مطلب برای افرادی که اطلاعات زیادی در این زمینه ندارند و حتیالمقدور به زبان ساده نوشته شده.

برای کاری که گفتید میتونید از مستندات CIS استفاده کنید.

سیستم عامل و سپس مایکروسافت رو انتخاب و مستندات مربوطه رو دانلود کنید.

موفق باشید

سلام مجدد

ممنون از راهنمایی تون