راهنمای خواندن دیتاشیت فایروال؛ چرا اعداد کارایی همیشه واقعی نیستند؟

وقتی میخواهیم فایروال، IPS یا یک تجهیز امنیتی لبه شبکه بخریم، معمولاً اولین چیزی که جلوی چشم میآید چند عدد داخل دیتاشیت است: throughput، تعداد session، نرخ new session و چند شاخص دیگر. مشکل از جایی شروع میشود که این اعداد را مستقیم کنار دیتاشیت یک برند دیگر میگذاریم و بر اساس همان تصمیم میگیریم. تجربه عملی من این است که این مقایسه، اگر شرایط تست را نفهمیم، خیلی راحت ما را سورپرایز میکند.

چرا اعداد دیتاشیت همیشه شبیه شبکه واقعی نیستند؟

در شبکه واقعی، ترافیک فقط HTTP تمیز با packet بزرگ نیست. ترکیبی از وب، DNS، TLS، فایل، آپدیت، ترافیک داخلی، sessionهای کوتاه و بلند، packetهای کوچک و بزرگ، NAT، IPS، لاگ، route و policy داریم. هر کدام از اینها روی کارایی فایروال اثر میگذارد.

یک تغییر کوچک در سناریوی تست میتواند عدد نهایی را کاملاً عوض کند. مثلاً throughput با packetهای 1518 بایت معمولاً با throughput در packetهای 64 بایت قابل مقایسه نیست. یا دستگاهی که با ترافیک ساده عدد خوبی میدهد، وقتی IPS و application control فعال میشود رفتار متفاوتی نشان میدهد.

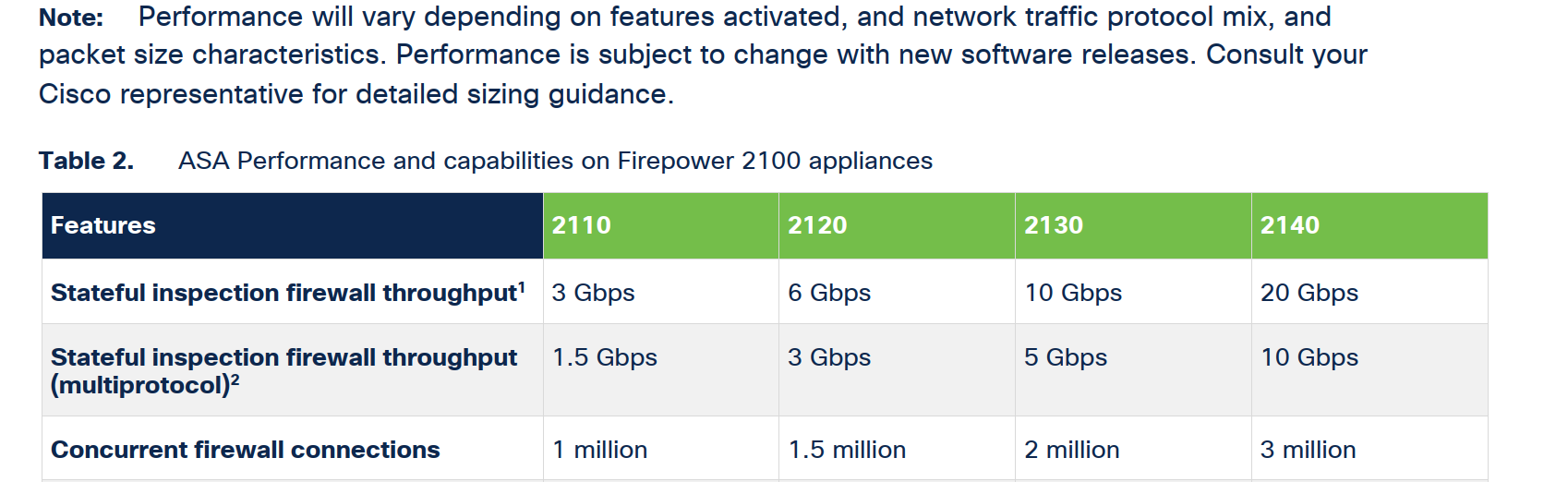

نمونههایی از خود دیتاشیتها

خود برندها هم معمولاً با زبان حقوقی و فنی میگویند که کارایی دستگاه وابسته به نوع ترافیک، نسخه نرمافزار، قابلیتهای فعال و روش تست است. این بخشها را نباید نادیده گرفت؛ اتفاقاً همانجا اصل ماجرا نوشته شده است.

در دیتاشیت Juniper SRX1500 هم شرایط تست ذکر شده است. نکته مهم این است که روش تست جونیپر الزاماً با روش تست سیسکو یا فورتیگیت یکی نیست. بنابراین اگر فقط جدول عددها را کنار هم بگذاریم، ممکن است به نتیجه اشتباه برسیم.

سایز packet واقعاً مهم است

یکی از مواردی که زیاد دستکم گرفته میشود، سایز packet است. خیلی از دیتاشیتها عددهای جذاب را با packet بزرگ اعلام میکنند. اما در ترافیک واقعی، مخصوصاً در شبکههای سازمانی و اینترنتی، همیشه با packet بزرگ طرف نیستیم. packetهای کوچک فشار بیشتری روی پردازش دستگاه میگذارند.

همین موضوع در گزارشهای مستقل هم دیده میشود؛ یک دستگاه ممکن است با packet بزرگ چند برابر عدد بهتری نسبت به packet کوچک بدهد. پس اگر شبکه شما ترافیک ریزدانه و session زیاد دارد، نباید فقط عدد بالای throughput را ببینید.

Performance Envelope یعنی چه؟

در ارائه Cisco Live 2018 با عنوان What is performance testing and the performance envelope? به همین موضوع اشاره شده بود. بحث اصلی این است که برای تست یک تجهیز امنیتی با مجموعه بزرگی از متغیرها طرف هستیم؛ از نوع ترافیک و تعداد flow گرفته تا policy، NAT، IPS، تعداد route و logging.

اگر حتی بخشی از این متغیرها را تغییر بدهیم، نتیجه تست عوض میشود. به همین دلیل عدد دیتاشیت بیشتر نشان میدهد دستگاه در یک سناریوی مشخص چه کرده، نه اینکه در شبکه شما دقیقاً همان عدد را خواهد داد.

برای خرید فایروال چطور تصمیم بگیریم؟

راه درست این نیست که دیتاشیت را کنار بگذاریم. دیتاشیت لازم است، اما باید درست خوانده شود. من معمولاً این موارد را قبل از انتخاب تجهیز بررسی میکنم:

- نوع ترافیک شبکه: وب، TLS، فایل، VPN، ترافیک داخلی، sessionهای کوتاه یا بلند.

- قابلیتهای فعال: IPS، Antivirus، Application Control، SSL Inspection، WAF، VPN و Logging.

- تعداد policy و object: فایروال واقعی معمولاً با چند rule ساده کار نمیکند.

- تعداد session و new session: برای شبکههایی با کاربر زیاد یا سرویسهای پرترافیک حیاتی است.

- packet size و mix traffic: عددهای دیتاشیت را با شرایط تستشان بخوانید.

- رشد آینده: تجهیز را دقیقاً لب مرز ظرفیت نخرید؛ برای رشد و فعال شدن قابلیتهای امنیتی جا بگذارید.

دیتاشیت به چه درد میخورد؟

دیتاشیت برای مقایسه مدلهای یک خانواده بسیار مفید است؛ مثلاً وقتی میخواهیم بین چند مدل FortiGate یا چند مدل Cisco Firepower انتخاب کنیم. چون معمولاً روش تست داخل همان برند یکدستتر است. اما برای مقایسه مستقیم دو برند، باید خیلی با احتیاط جلو رفت.

اگر یک برند برای NGFW throughput عددی داده و برند دیگر firewall throughput را برجسته کرده، این دو عدد الزاماً یک مفهوم ندارند. همین تفاوتهای کوچک در عنوان جدول، گاهی تفاوت بزرگی در تصمیم خرید ایجاد میکند.

جمعبندی

دنیا جای سورپرایز شدن است؛ مخصوصاً وقتی خرید فایروال را فقط با چهار عدد دیتاشیت انجام بدهیم. دیتاشیت را بخوانید، اما پاورقیها، شرایط تست، نوع ترافیک و قابلیتهای فعال را هم ببینید. اگر سرویس مهمی پشت این تجهیز قرار میگیرد، انتخاب درست فایروال فقط خرید یک مدل قویتر نیست؛ باید بفهمیم دستگاه در سناریوی واقعی ما چه رفتاری خواهد داشت.

هاردنینگ – تجهیزات سیسکو – ACL to filter on TTL value

هاردنینگ – تجهیزات سیسکو – ACL to filter on TTL value کنترل امنیت شبکه های کامپیوتری شماره ۱۰: قابلیت بازیابی اطلاعات

کنترل امنیت شبکه های کامپیوتری شماره ۱۰: قابلیت بازیابی اطلاعات نینجا یا دزد دریایی؟! (Penetration Test vs. Red Team Assessment)

نینجا یا دزد دریایی؟! (Penetration Test vs. Red Team Assessment) امنسازی CentOS 7 با CIS؛ نکات مهم بعد از پایان عمر

امنسازی CentOS 7 با CIS؛ نکات مهم بعد از پایان عمر دوربین های پلیس (آمریکا) مدارکی انکار ناپذیر؟!

دوربین های پلیس (آمریکا) مدارکی انکار ناپذیر؟!