نسخه امن شده لینوکس Centos 7

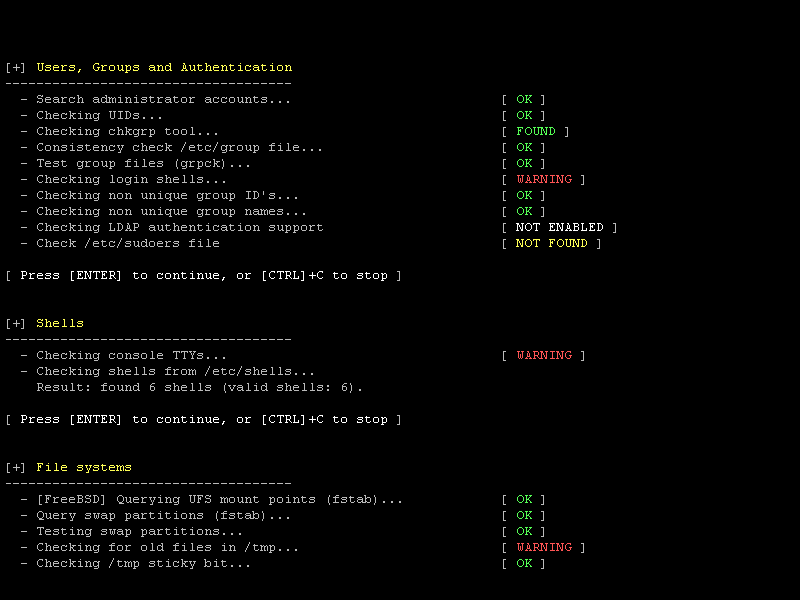

یک نسخه از لینوکس Centos 7 که هاردنینگ آن طبق استاندارد CIS انجام شده است را در این پست در اختیار شما قرار می دهم که انصافا هم زمان زیادی برای آن گذاشته شده است. این نسخه minimal بوده و طبیعتا بدرد کسانی میخورد که قصد راه اندازی سرویس هایی مانند وب روی ان را دارند. برای ورود از نام کاربری securecentos و کلمه عبور securecentos استفاده کنید و سپس برای دسترسی روت su کرده و باز هم از کلمه عبور securecentos استفاده نمایید. کلمه عبور grub نیز securecentos است. که باید این کلمات عبور را عوض نمایید. این نسخه امن شده می باشد پس نسبت...