بکدور FIRESTARTER روی Cisco ASA/FTD؛ بعد از Patch هم تمام نمیشود

چند روزی است گزارش CISA درباره بدافزار FIRESTARTER دوباره یک نکته قدیمی را یادآوری کرده: در فایروالهای لبه شبکه، فقط Patch کردن همیشه پایان کار نیست. مخصوصاً وقتی دستگاه قبل از Patch آلوده شده باشد.

موضوع مربوط به Cisco ASA و Cisco FTD است؛ همان خانوادهای که در خیلی از سازمانها برای VPN، دسترسی شعبهها و کنترل مرز شبکه استفاده میشود. طبق گزارش CISA و NCSC، مهاجمها از آسیبپذیریهای مربوط به WebVPN و ASA/FTD برای گرفتن دسترسی اولیه استفاده کردهاند و بعد با FIRESTARTER امکان برگشت به دستگاه را نگه داشتهاند.

اصل ماجرا چیست؟

CISA در گزارش تحلیلی AR26-113A بدافزاری به نام FIRESTARTER را بررسی کرده که روی Cisco Firepower و Secure Firewall با نرمافزار ASA یا FTD اجرا میشود. نکته مهم این است که این بدافزار فقط برای «نفوذ اولیه» نیست؛ نقش اصلی آن Persistence یا ماندگاری بعد از نفوذ است.

در سناریویی که CISA توضیح داده، مهاجم قبل از اعمال Patch وارد دستگاه شده، Implant را روی فایروال گذاشته و بعد از بهروزرسانی هم امکان برگشت را از دست نداده است. یعنی تیم شبکه ممکن است بگوید «نسخه را بالا بردیم»، اما مهاجم هنوز مسیر برگشت داشته باشد.

چرا برای تیمهای شبکه مهم است؟

چون ASA و FTD معمولاً پشت سیستمعامل کاربر یا سرور پنهان نیستند؛ جلوی شبکه ایستادهاند. اگر روی این نقطه دسترسی باقی بماند، مهاجم میتواند از همان مرز شبکه برای دیدن تنظیمات، VPN، Certificate، Route و حتی مسیرهای حساستر استفاده کند.

- اگر WebVPN یا AnyConnect از اینترنت در دسترس است، ریسک بالاتر است.

- اگر فقط Patch انجام شده و هیچ بررسی Incident Response انجام نشده، تصویر کامل نیست.

- اگر حسابهای قدیمی VPN هنوز در AAA/LDAP/Local Database ماندهاند، باید جدیتر بررسی شوند.

- اگر Backup کانفیگها و کلیدها بدون چرخش Credential استفاده میشوند، بعد از نفوذ ارزشمندند.

این دقیقاً همان جایی است که امنیت تجهیزات لبه با طراحی درست شبکه گره میخورد. قبلاً هم در مطلب وقتی روتر و فایروال تبدیل به نقطه نفوذ میشوند به همین موضوع اشاره شده بود: Edge Device فقط یک جعبه عبور ترافیک نیست؛ اگر درست مدیریت نشود، نقطه شروع حمله است.

FIRESTARTER چه کاری انجام میدهد؟

جزئیات فنی کامل در گزارش CISA آمده، اما برای نگاه عملیاتی شبکه میشود موضوع را سادهتر دید:

- FIRESTARTER یک فایل ELF لینوکسی است که برای اجرا روی محیط Cisco Firepower / Secure Firewall طراحی شده است.

- بهعنوان Backdoor و کانال C2 استفاده میشود؛ یعنی مهاجم میتواند دوباره با دستگاه ارتباط بگیرد.

- در سطح LINA، یعنی موتور اصلی پردازش و امنیت در ASA، Hook ایجاد میکند.

- طبق گزارش CISA، در بعضی شرایط میتواند بعد از Firmware Update و Reboot هم باقی بماند و حذف آن فقط با Patch ساده قطعی نیست.

همین قسمت آخر برای عملیات روزمره مهم است. خیلی وقتها در شبکه، Remediation را با Upgrade یکی میگیریم. در آسیبپذیریهای معمولی شاید قابل قبول باشد، اما وقتی احتمال Implant مطرح است، باید با ذهنیت Incident Response جلو رفت.

چه دستگاههایی باید در اولویت بررسی باشند؟

اگر در شبکه Cisco ASA، Cisco Firepower یا FTD دارید، این موارد را در اولویت بگذارید:

- دستگاههایی که سرویس VPN آنها از اینترنت قابل دسترسی است.

- فایروالهایی که در بازه افشای CVE-2025-20333 و CVE-2025-20362 دیر Patch شدهاند.

- دستگاههایی که Log مرکزی کامل ندارند یا لاگهای VPN روی SIEM جمعآوری نمیشود.

- محیطهایی که حسابهای VPN قدیمی، پیمانکاران قبلی یا اکانتهای غیرفعال هنوز پاکسازی نشدهاند.

اگر در کنار سیسکو از فورتیگیت، جونیپر یا فایروالهای دیگر هم استفاده میکنید، اصل موضوع فرق نمیکند: دستگاه لبه باید هم Patch شود، هم از نظر نشانههای نفوذ بررسی شود، هم دسترسیهای مدیریتی و VPN آن بازبینی شود. برای نگاه کلیتر، صفحه طراحی امنیت شبکه و سختسازی زیرساخت مسیر خوبی برای جمعبندی همین جنس کنترلهاست.

چکلیست سریع برای تیم شبکه

این چکلیست جای Forensic کامل را نمیگیرد، اما برای شروع کار روی ASA/FTD مفید است:

- نسخه نرمافزار را دقیق بررسی کنید. فقط به جمله «آپدیت است» اکتفا نکنید؛ Train و Release را با Advisory سیسکو تطبیق دهید.

- VPN را از نظر دسترسیهای غیرعادی بررسی کنید. Login موفق از IPهای غیرمنتظره، Sessionهای کوتاه و تکراری، و استفاده از اکانتهای قدیمی را جدی بگیرید.

- Credential Rotation انجام دهید. پسورد ادمین، حسابهای VPN حساس، SNMP Community، API Token و Certificate/Private Keyهای مهم را فراموش نکنید.

- کانفیگ را با نسخه سالم مقایسه کنید. ACL، NAT، Tunnel Group، AAA، Route و Policyهای مدیریتی را با Backup معتبر چک کنید.

- لاگها را از خود فایروال جدا کنید. اگر مهاجم به دستگاه برسد، تکیه کامل روی لاگ داخلی کافی نیست. Syslog/SIEM باید بیرون از همان دستگاه باشد.

- اگر نشانه مشکوک دیدید، فقط Reboot نکنید. قبل از هر اقدام عجولانه، Snapshot، Core Dump یا شواهد لازم را طبق روال پاسخگویی به حادثه نگه دارید.

برای شبکههای ایرانی چه نکتهای دارد؟

در خیلی از شبکههای سازمانی ایران، فایروال لبه همزمان چند نقش دارد: VPN، NAT، فیلترینگ، Route بین شعب، گاهی هم دسترسی مدیریتی چند تیم. همین تمرکز نقشها باعث میشود یک ضعف روی فایروال، فقط یک ضعف امنیتی ساده نباشد؛ میتواند دید و کنترل زیادی به مهاجم بدهد.

مشکل دیگر این است که بعضی تجهیزات به خاطر محدودیت لایسنس، پایان پشتیبانی، یا ترس از Downtime دیر بهروزرسانی میشوند. اگر ASA یا FTD قدیمی دارید، حداقل باید ریسک آن شفاف باشد: چه سرویسهایی روی اینترنت باز است، چه کسی VPN دارد، لاگ کجا ذخیره میشود، و در صورت شک به نفوذ چه کسی تصمیم نهایی را میگیرد.

در تجهیزات دیگر هم همین نگاه لازم است. مثلاً در فورتیگیت یا جونیپر هم نباید Patch Management را از Hardening و Monitoring جدا کرد. صفحههای سیسکو، فورتیگیت و جونیپر برای مطالب مرتبط با همین حوزه دستهبندی شدهاند.

جمعبندی عملی

FIRESTARTER بیشتر از اینکه یک خبر بدافزاری ساده باشد، یک یادآوری عملی است: روی فایروالهای مرزی، Patch لازم است اما کافی نیست. اگر دستگاه قبل از Patch در معرض سوءاستفاده بوده، باید احتمال ماندگاری مهاجم را هم بررسی کرد.

برای ASA و FTD، اول وضعیت نسخه و Advisory سیسکو را روشن کنید، بعد لاگ VPN و حسابهای قدیمی را بررسی کنید، و اگر نشانهای از رفتار غیرعادی دیدید، موضوع را مثل Incident واقعی پیگیری کنید؛ نه مثل یک Upgrade معمولی آخر هفته.

منبع اصلی بررسی فنی، گزارش CISA درباره FIRESTARTER است. برای اقدام عملی، همیشه Advisory رسمی Cisco را هم کنار گزارشهای تحلیلی بررسی کنید.

سوالات متداول

آیا فقط Cisco ASA درگیر FIRESTARTER است؟

گزارش CISA بدافزار را برای Cisco Firepower و Secure Firewall با نرمافزار ASA یا FTD مطرح کرده است. در نمونه بررسیشده، Implant روی Firepower با ASA دیده شده، اما توصیههای بررسی برای محیطهای ASA/FTD جدی است.

اگر دستگاه را Patch کرده باشیم کافی است؟

نه همیشه. اگر دستگاه قبل از Patch آلوده شده باشد، ممکن است Backdoor باقی مانده باشد. Patch جلوی سوءاستفاده مجدد از آسیبپذیری را میگیرد، اما لزوماً Implant قبلی را پاک نمیکند.

اولین اقدام عملی برای تیم شبکه چیست؟

لیست ASA/FTDهای اینترنتی را جدا کنید، نسخه دقیق آنها را با Advisory سیسکو تطبیق دهید، لاگ VPN و حسابهای قدیمی را بررسی کنید و برای دستگاههای پرریسک، فرآیند Incident Response را فعال کنید.

این موضوع به فورتیگیت یا جونیپر هم ربط دارد؟

خود FIRESTARTER مربوط به Cisco ASA/FTD است، اما درس عملی آن برای همه Edge Deviceهاست: فورتیگیت، جونیپر، روتر، سوئیچ مدیریتی و هر تجهیزی که از اینترنت یا شبکههای حساس قابل دسترسی است باید Patch، Hardening و Monitoring همزمان داشته باشد.

اجرای خودکار دستورات در سیسکو با cisco kron job

اجرای خودکار دستورات در سیسکو با cisco kron job نینجا یا دزد دریایی؟! (Penetration Test vs. Red Team Assessment)

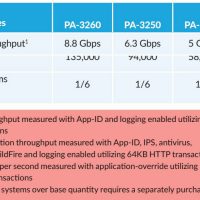

نینجا یا دزد دریایی؟! (Penetration Test vs. Red Team Assessment) راهنمای خواندن دیتاشیت فایروال؛ چرا اعداد کارایی همیشه واقعی نیستند؟

راهنمای خواندن دیتاشیت فایروال؛ چرا اعداد کارایی همیشه واقعی نیستند؟ تبدیل کانفیگ FortiGate به Juniper با Python؛ تجربه یک مهاجرت واقعی فایروال

تبدیل کانفیگ FortiGate به Juniper با Python؛ تجربه یک مهاجرت واقعی فایروال وقتی روتر و فایروال تبدیل به نقطه نفوذ میشوند

وقتی روتر و فایروال تبدیل به نقطه نفوذ میشوند کنترل امنیت شبکه های کامپیوتری شماره ۲: لیست نرم افزار های مجاز و غیر مجاز

کنترل امنیت شبکه های کامپیوتری شماره ۲: لیست نرم افزار های مجاز و غیر مجاز