لیست دستگاههای مجاز و غیرمجاز؛ پایه Inventory در امنیت شبکه

لیست دستگاههای مجاز و غیرمجاز یکی از پایهایترین کنترلهای امنیت شبکه است، چون قبل از هر دفاعی باید بدانیم دقیقا چه چیزهایی داخل شبکه داریم. اگر یک لپتاپ ناشناس، یک ماشین مجازی قدیمی، یک دوربین IP، یک مودم تستی یا یک سرور فراموششده در شبکه باشد، بقیه کنترلها همیشه ناقص میمانند. امنیت از جایی شروع میشود که داراییها قابل دیدن و قابل پاسخگویی باشند.

هدف این کنترل این است که هر دستگاه متصل به شبکه شناختهشده، مالکدار، دستهبندیشده و قابل کنترل باشد. Inventory نباید فقط یک فایل Excel قدیمی باشد که سالی یک بار برای ممیزی باز میشود. باید به وضعیت واقعی شبکه نزدیک باشد و وقتی دستگاه جدیدی اضافه یا حذف میشود، اثر آن در فرآیند امنیت دیده شود.

چرا Inventory اینقدر مهم است؟

بیشتر تیمها وقتی حادثه رخ میدهد تازه میپرسند این IP برای چیست، مالک این سیستم کیست، چرا این پورت باز است و این دستگاه از کجا آمده. اگر پاسخ این سوالها آماده نباشد، زمان بررسی حادثه از دست میرود. دارایی ناشناس معمولا patch نمیشود، لاگ درستی ندارد، در backup نیست و کسی هم مسئول امنیت آن نیست.

در پروژههای شبکه و امنیت، Inventory خوب فقط لیست IP نیست. باید مشخص کند هر دارایی چه نقشی دارد، کجا قرار گرفته، چه کسی مالک آن است، چه سرویسهایی دارد، چقدر حساس است و اگر فردا خاموش یا آلوده شد چه اثری روی کسبوکار میگذارد.

چه چیزهایی باید در Inventory باشد؟

Inventory فقط شامل سرور و کلاینت نیست. هر چیزی که به شبکه وصل میشود باید دیده شود. تجهیزات شبکه، فایروال، روتر، سوییچ، اکسسپوینت، کنترلر وایرلس، سرورها، ماشینهای مجازی، کلاینتها، موبایلها، دوربینها، پرینترها، سیستمهای صنعتی، تجهیزات IoT، دستگاههای پیمانکار و حتی سرویسهای ابری مرتبط با شبکه باید در تصویر داراییها باشند.

- نام دارایی، IP، MAC و موقعیت شبکه.

- مالک فنی و مالک کسبوکاری.

- نوع دستگاه، سیستمعامل، نسخه و وضعیت پشتیبانی.

- سطح حساسیت و نقش عملیاتی.

- سرویسهای مهم و مسیرهای دسترسی مدیریتی.

- وضعیت backup، مانیتورینگ، لاگ و patch.

دستگاه غیرمجاز همیشه بدافزار نیست

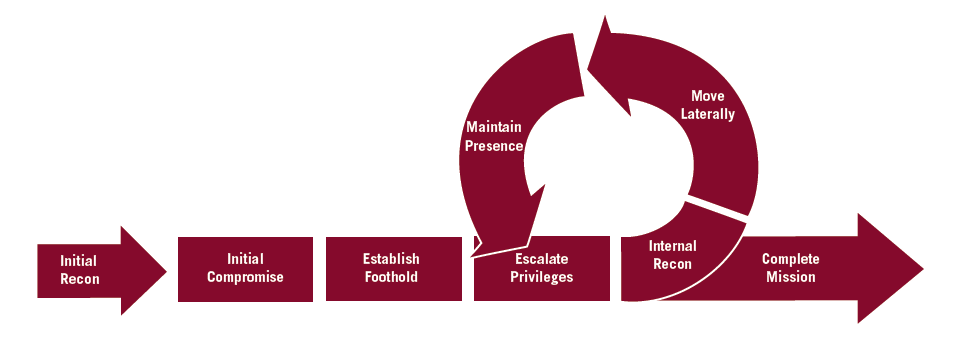

وقتی میگوییم دستگاه غیرمجاز، منظور فقط سیستم مهاجم نیست. گاهی یک دستگاه غیرمجاز همان لپتاپ پیمانکار است که برای تست وصل شده و بعد فراموش شده. گاهی یک access point کوچک است که برای راحتی نصب شده. گاهی یک VM آزمایشی است که کسی آن را خاموش نکرده. همین موارد ساده میتوانند مسیر ورود، حرکت جانبی یا نشت اطلاعات بسازند.

باید سیاست مشخص باشد: چه کسی اجازه اتصال دستگاه جدید دارد، دستگاه چطور ثبت میشود، قبل از اتصال چه بررسیهایی لازم است، اگر دستگاه ناشناس دیده شد چه واکنشی انجام میشود و چه کسی مسئول تصمیمگیری است.

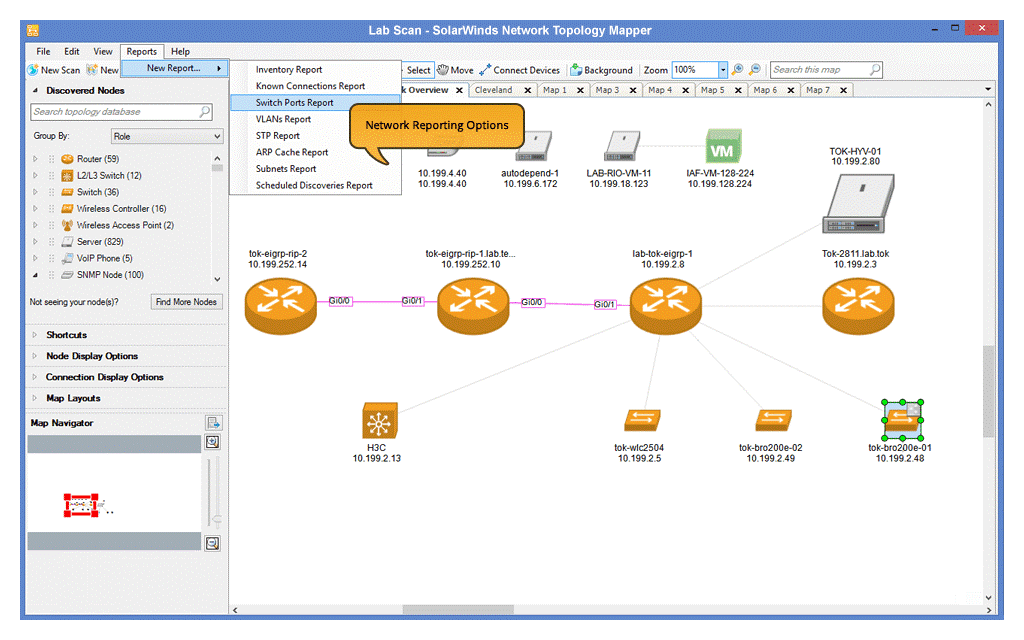

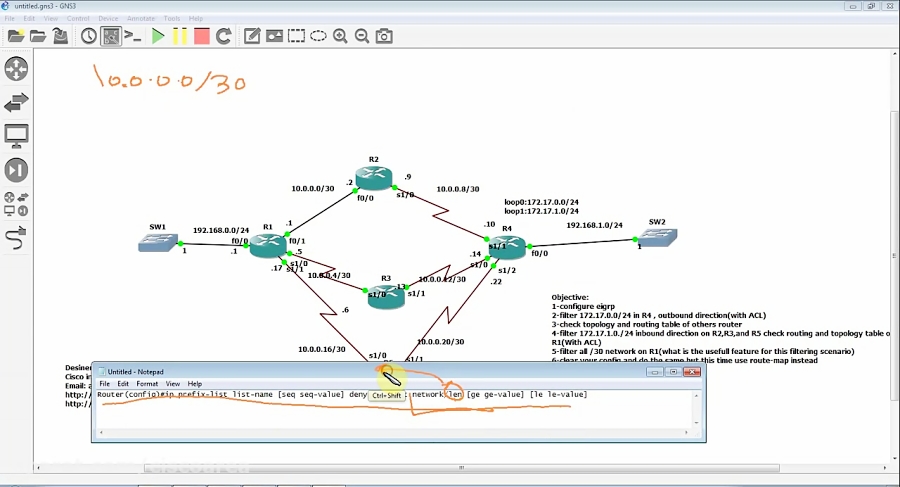

کشف دارایی باید خودکار باشد

Inventory دستی همیشه عقب میماند. شبکه تغییر میکند، افراد دستگاه اضافه میکنند، VMها ساخته و حذف میشوند و سرویسها جابهجا میشوند. برای همین باید کشف دارایی تا حد ممکن خودکار باشد. اسکن شبکه، DHCP log، ARP table، اطلاعات سوییچها، EDR، سیستم مجازیسازی، Active Directory، MDM، ابزار مانیتورینگ و CMDB میتوانند کنار هم تصویر دقیقتری بسازند.

هیچ ابزار واحدی همیشه کامل نیست. مثلا اسکن شبکه ممکن است دستگاه خاموش را نبیند. Active Directory دستگاههای غیر domain را نشان نمیدهد. EDR فقط روی سیستمهایی است که agent دارند. برای همین بهتر است چند منبع داده با هم مقایسه شوند و موارد اختلاف بررسی شوند.

کنترل اتصال به شبکه

شناخت دارایی کافی نیست؛ باید جلوی اتصال آزادانه دستگاههای ناشناس هم گرفته شود. در محیطهای جدی، استفاده از NAC، 802.1X، VLAN مهمان، MAC authentication، policyهای وایرلس و محدود کردن پورتهای غیرفعال سوییچ کمک میکند دستگاه بدون هویت وارد شبکه اصلی نشود.

البته NAC اگر بدون طراحی اجرا شود میتواند عملیات را مختل کند. بهتر است مرحلهای جلو رفت: اول visibility و گزارش، بعد اعمال policy روی بخشهای حساس، سپس گسترش به کل شبکه. در همین مسیر باید استثناها، تجهیزات قدیمی و دستگاههای خاص مثل پرینتر یا دوربین هم تعیین تکلیف شوند.

دستهبندی داراییها

همه دستگاهها یک سطح ریسک ندارند. یک سرور دیتابیس، فایروال مرزی، لپتاپ ادمین و دوربین IP نباید با یک نگاه دیده شوند. دستهبندی کمک میکند اولویت امنیتی مشخص شود. داراییهای حساس باید مانیتورینگ دقیقتر، patch سریعتر، کنترل دسترسی سختگیرانهتر و لاگ کاملتری داشته باشند.

برای شروع میتوان داراییها را به چند گروه تقسیم کرد: حیاتی، مهم، عادی، مهمان و ناشناس. همین تقسیم ساده باعث میشود تیم امنیت بداند وقت خود را اول روی کدام بخش بگذارد.

ارتباط Inventory با بقیه کنترلها

Inventory داراییها به تنهایی کافی نیست، اما پایه خیلی از کنترلهای بعدی است. برای کنترل نرمافزار باید بدانیم نرمافزار روی کدام سیستم نصب است. برای ارزیابی آسیبپذیری باید بدانیم چه داراییهایی باید اسکن شوند. برای backup باید بدانیم کدام سیستمها حیاتیاند. برای incident response باید بدانیم مالک سیستم کیست و چه اثری دارد.

اگر Inventory ضعیف باشد، vulnerability management ناقص میشود، hardening ناقص میشود، مانیتورینگ ناقص میشود و حتی گزارش مدیریتی هم واقعی نیست. به همین دلیل کنترل شماره ۱ در SANS/CIS عملا زیرساخت بقیه کنترلهاست.

بازبینی و مالکیت

Inventory باید owner داشته باشد. اگر همه مسئول باشند، معمولا هیچکس مسئول نیست. بهتر است برای هر دارایی مالک فنی مشخص شود و یک تیم یا فرآیند مرکزی کیفیت Inventory را کنترل کند. تغییرات شبکه، خرید تجهیزات، تحویل پروژه، حذف سرویس و خروج نیرو باید با بهروزرسانی داراییها گره بخورد.

بازبینی دورهای هم لازم است. مثلا هر ماه دستگاههای ناشناس، داراییهای بدون owner، سیستمهای بدون EDR، نسخههای بدون پشتیبانی و IPهای بدون توضیح بررسی شوند. خروجی این بازبینی باید کار عملی بسازد، نه فقط گزارش.

چکلیست سریع Inventory دستگاهها

- آیا همه داراییهای شبکه مالک مشخص دارند؟

- آیا دستگاههای ناشناس به صورت دورهای کشف و بررسی میشوند؟

- آیا منابع مختلف مثل DHCP، سوییچ، EDR، AD و اسکن شبکه با هم مقایسه میشوند؟

- آیا اتصال دستگاه جدید فرآیند تایید دارد؟

- آیا داراییها بر اساس حساسیت دستهبندی شدهاند؟

- آیا داراییهای بدون پشتیبانی یا بدون مانیتورینگ مشخص شدهاند؟

- آیا Inventory با patch، backup، مانیتورینگ و incident response وصل است؟

جمعبندی

Inventory داراییها کار اداری خشک نیست؛ پایه دفاع شبکه است. وقتی نمیدانیم چه چیزی در شبکه داریم، نمیتوانیم درست امنسازی کنیم، درست مانیتور کنیم یا درست واکنش نشان دهیم. لیست دستگاههای مجاز و غیرمجاز باید زنده، قابل اعتماد و متصل به فرآیندهای امنیتی باشد. از همین نقطه است که بقیه کنترلها معنی عملی پیدا میکنند.

کنترلهای حساس امنیت شبکه؛ نقشه راه عملی برای کاهش ریسک

کنترلهای حساس امنیت شبکه؛ نقشه راه عملی برای کاهش ریسک تفاوت Vulnerability Assessment، Penetration Test و Red Team Assessment

تفاوت Vulnerability Assessment، Penetration Test و Red Team Assessment کنترل امنیت شماره ۱۸: امنیت نرمافزارهای کاربردی

کنترل امنیت شماره ۱۸: امنیت نرمافزارهای کاربردی Time-Based ACL در سیسکو؛ محدود کردن دسترسی شبکه بر اساس زمان

Time-Based ACL در سیسکو؛ محدود کردن دسترسی شبکه بر اساس زمان