تبدیل کانفیگ FortiGate به Juniper با Python؛ تجربه یک مهاجرت واقعی فایروال

معرفی ابزار پایتونی FortigateToJuniper برای تبدیل اولیه policyها، objectها و address groupهای FortiGate به دستورهای Juniper CLI در پروژههای مهاجرت فایروال.

معرفی ابزار پایتونی FortigateToJuniper برای تبدیل اولیه policyها، objectها و address groupهای FortiGate به دستورهای Juniper CLI در پروژههای مهاجرت فایروال.

چرا بهعنوان یک مهندس شبکه باید پایتون یاد بگیرم، شرکت همین الان هم کلی برنامهنویس داره! دیگه نیازی به مهندس شبکه با دانش برنامهنویسی نداره! همه کارهام رو بدون پایتون هم انجام میدم، ارزش افزوده ای برای من نداره! واقعیت این هست که سرعت رشد شبکهها و سرویسها و اهمیت فزاینده دردسترس بودن سرویسهای امروزی و از طرفی عدم رشد تعداد نیرو در واحدهای فناوری اطلاعات متناسب با فشار کاری، دلیلی بر وجود استرس بیش از گذشته شده. نگهداری شبکه و کارهای روزمره خودش تمام یا اکثر وقت تیم رو میگیره و توسعه شبکه و بازطراحی بعضی وقتها جایی تو...

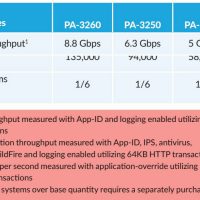

دنیا جای سورپرایز شدن هست، ماجرا از کجا شروع شد! حدود سال ۱۳۹۴ تو یکی از شرکتهای داخلی کار میکردم، به دلیل تسلط به تجهیزات امنیتی از برندهای مطرح یکی از کارهایی که به عهده من بود تایید کارکرد صحیح و تعیین کارایی تجهیزات تولید شده بود. نهایتا تهیه چیزی شبیه به datasheet برندهای مطرح دنیا و بعضی وقتها برای پاسخ سوالات فنی به جلسه با مشتریان میرفتم. اما چالشها زیاد بود و بزرگترین چالش هم این بود که مدیران و کارشناسان این حوزه رو datasheet های خارجی و اعداد درج شده توی اونها بعضی وقتها قسم میخوردند. اما وقتی...

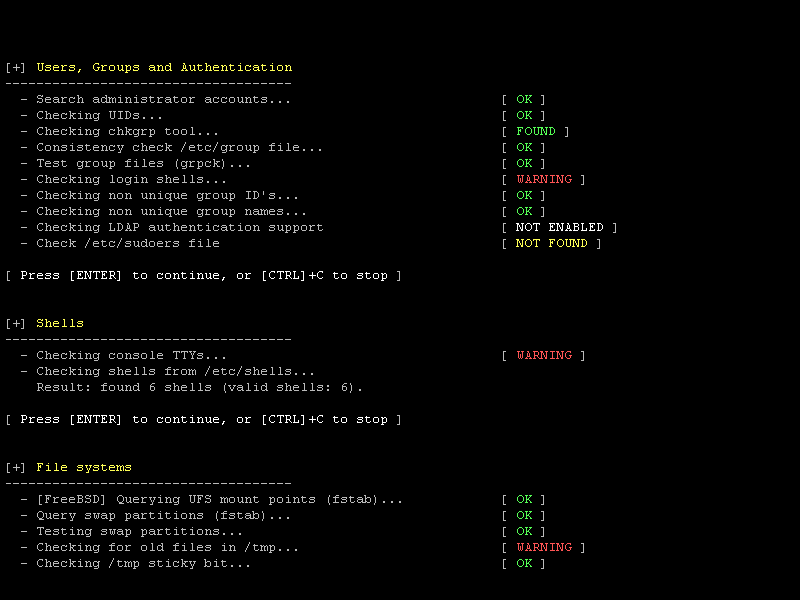

یک نسخه از لینوکس Centos 7 که هاردنینگ آن طبق استاندارد CIS انجام شده است را در این پست در اختیار شما قرار می دهم که انصافا هم زمان زیادی برای آن گذاشته شده است. این نسخه minimal بوده و طبیعتا بدرد کسانی میخورد که قصد راه اندازی سرویس هایی مانند وب روی ان را دارند. برای ورود از نام کاربری securecentos و کلمه عبور securecentos استفاده کنید و سپس برای دسترسی روت su کرده و باز هم از کلمه عبور securecentos استفاده نمایید. کلمه عبور grub نیز securecentos است. که باید این کلمات عبور را عوض نمایید. این نسخه امن شده می باشد پس نسبت...

امروزه و در دنیای فناوری و ارتباطات راه دور شکل زندگی و تجارت ما عوض شده است، دیگر خبری از صف های طولانی برای پرداخت قبوض، مسافرت های درون و برون شهری برای خرید و …. خبری نیست. همه چیز با چند کلیک و بصورت آنلاین انجام می پذیرد در واقع شکل و ماهیت تجارت عوض شده و همه چیز بصورت آنلاین انجام می گردد. حتی دولت ها هم به سمت دیجیتالی شدن رفته و در رقایت برای خدمات رسانی راحت تر و بهینه به شهروندان خود می باشند. اما برای انجام این کارها نیاز به زیر ساخت می باشد،...

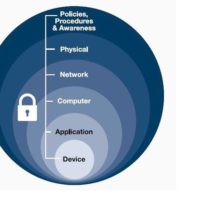

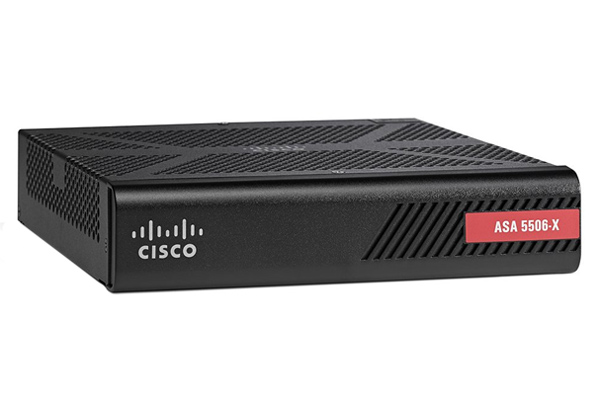

خلاصه: در راستای بحث امنیت شبکه و در ادامه مطلب کنترل های حساس امنیتی به بررسی دوازدهمین کنترل می پردازیم. هدف از این کنترل محافظت از سازمان با ایجاد مرز های امنیتی می باشد. بدین صورت که ترافیک های کنترلی سازمان باید با استفاده فایروال، پروکسی ، سیستم های ممانعت از نفوذ و DMZ بررسی شوند تا بدنبال ترافیک های مشکوک، سیستم های آلوده شده و حملات باشیم. این کار از طریق حفاظت چند لایه در مرز شبکه با استفاده از تجهیزات مختلف صورت بپذیرد. داستان یک نفوذ: Lockheed Martin F-35 Project اطلاعات مربوط به رادارر جنگنده F-35 از سال...

امنیت شبکه برای همه ما بسیار حائز اهمیت است، فضای ارتباطات تغییر کرده است. تا چند سال پیش، یک بادیگارد یا محافظ شخصی با حقوق بسیار بالا استخدام میکردید تا از اموال، اشخاص و یا مکانهای باارزش شما محافظت کند، اما امروزه یک متخصص امنیت که حتی حقوق بالاتری هم دریافت میکند را استخدام میکنیم تا امنیت وبسایت و شبکه سازمان را تأمین کند. سؤال این است که چرا برای تأمین امنیت اطلاعات به یک متخصص نیاز داریم؟ همانطور که پیشتر گفتم؛ نسل فناوری تغییر کرده است. امروزه مردم بهجای آنکه در دنیای واقعی به کسبوکار بپردازند، از طریق اینترنت...

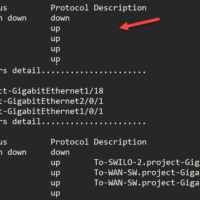

خلاصه: در راستای بحث امنیت شبکه و در ادامه مطلب کنترل های حساس امنیتی به بررسی یازدهمین کنترل می پردازیم. مهاجمان به دنبال آسیب پذیری در فایروال ها ، روتر ها ، سوئیچ ها و … تجهیزات شبکه هستند تا بدین وسیله بتوانند با نفوذ به این تجهیزات و تغییر مسیر ترافیک های سازمان به سمت یک سیستم دیگر، یا جا زدن سیستم خودشان به عنوان یک سیستم قابل اطمینان در شبکه بپردازند و یا نسبت به دستکاری ترافیک های تحت شبکه اقدام نمایند. داستان یک نفوذ: Community Health Systems (CHS) اطلاعات ۴٫۵ میلیون بیمار در سال ۲۰۱۴ لو رفت....

در راستای بحث امنیت شبکه و در ادامه مطلب کنترل های حساس امنیتی به بررسی دهمین کنترل می پردازیم. خلاصه: زمانی که یک نفوذگر اقدام به نفوذ و در دست گرفتن یک سیستم میکند، اقدام به تغییراتی در پیکربندی و فایل های موجود در آن خواهد کرد. برای نمونه نصب درب پشتی در سیستم. حال فرض کنید نسخه CryptoLocker و ریسک رمز شدن همه اطلاعات تا حدودی حفظ خواهد کرد. توضیح: فرض کنید شما نسخه پشتیبان رو روی یک درایو تحت شبکه میگیرید که از روی سیستم عامل همیشه در دسترس هست! در این مورد اگر سیستم یک باجگیر (

خلاصه: در راستای بحث امنیت شبکه و در ادامه مطلب کنترل های حساس امنیتی به بررسی نهمین کنترل می پردازیم. مهاجمان برای دسترسی از راه دور به سرویس های مختلف در حال جستجو هستند تا سرویس های آسیب پذیر را پیدا کرده و نسبت به بهره برداری از آنها اقدام کنند. سرویس هایی مثل وب سرور ها ، میل سرورها ، سرویس فایل و پرینت و DNS و …. که روی سیستم های مختلف و حتی با کاربری های مختلف راه اندازی شده اند. سرویس هایی که گاهی حتی برای پشبرد اهداف سازمان مفید نبوده و یا حتی از سرویس هایی هستند...