هاردنینگ – تجهیزات سیسکو – ACL to filter on TTL value

سلام

دوستانی که با مبحث cef آشنایی دارند، به خاطر دارند که cef قادر به فروارد همه بسته ها نیست. در نتیجه بعضی از بسته ها در تجهیزات سیسکو با استفاده از cpu فروارد خواهند شد.

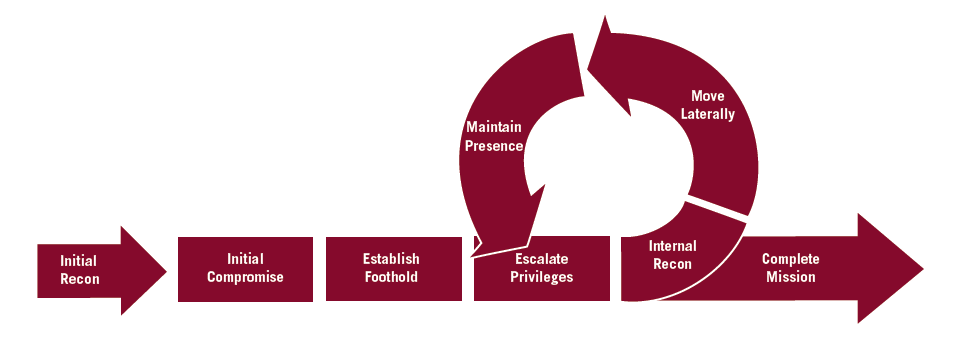

یک نمونه از این موارد زمانیست که TTL یک بسته به ۰ (صفر) میرسد. همانطور که میدانید در این حالت دیوایس مورد نظر بسته را DROP کرده و یک بسته ICMP Time Exceeded برای سورس ایجاد کننده ترافیک میفرستد. حال نکته اینجاست که این بسته را CPU باید ارسال نماید. در نتیجه اگر تعداد این بسته ها زیاد باشد ، مثلا در شرایطی که این کار را یک نفوذگر به هدف DOS انجام دهد. CPU درگیر ارسال این پیام های برگشتی خواهد شد. البته فقط این نوع بسته ها نیستند.

بسته های fragment شده ، یا آنهایی که IP Options دارند و …. هم هستند که مشکل درگیر کردن cpu را برای ما به ارمغان خواهند آورد ، که در پست های دیگری به آنها خواهم و امن کردنشان خواهم پرداخت. بالا رفتن cpu یعنی مشکلات زیادی در بحث روت و سوئیچ و حتی بحث های امنیتی.

انجام حمله ساده است ، کافیست حمله کننده تعداد هاپ خود تا تجهیز مورد نظر را بدست آورده و TTL خود را برابر با آن قرار دهد.

برای همین بهتر است جلوی چنین بسته هایی گرفته شود. برای همین پیشنهاد میشود سازمان ها جلوی بسته های با TTL پایین را در بدو ورود بگیرند. به عنوان مثال اگر شما ۶ روتر در مجموعه دارید ، جلوی بسته های با TTL 7 را در بدو ورود به شبکه خود بگیرید. این کار از بوجود آمدن حمله DOS بدین شکل جلوگیری خواهد کرد.

تنظیمات مربوط به جلوگیری :

ip access-list extended ACL-INFRASTRUCTURE-IN

!

!--- Deny IP packets with TTL values insufficient to traverse the network

!

deny ip any any ttl lt 6

!--- Deny all other IP traffic to any network device

deny ip any <infrastructure-address-space> <mask>

!--- Permit transit traffic

permit ip any any

درصورتی که با access-list ها مشکلی دارید به این پست مراجعه کنید.

کنترل امنیت شبکه های کامپیوتری شماره ۸ : محافظت در برابر بدافزار ها

کنترل امنیت شبکه های کامپیوتری شماره ۸ : محافظت در برابر بدافزار ها botnet چیست ؟

botnet چیست ؟ هاردنینگ – تجهیزات سیسکو – IP Options

هاردنینگ – تجهیزات سیسکو – IP Options کنترل امنیت شبکه های کامپیوتری شماره ۹: کنترل و محدود کردن پورت های شبکه

کنترل امنیت شبکه های کامپیوتری شماره ۹: کنترل و محدود کردن پورت های شبکه کنترل های حساس امنیت شبکه های کامپیوتری

کنترل های حساس امنیت شبکه های کامپیوتری