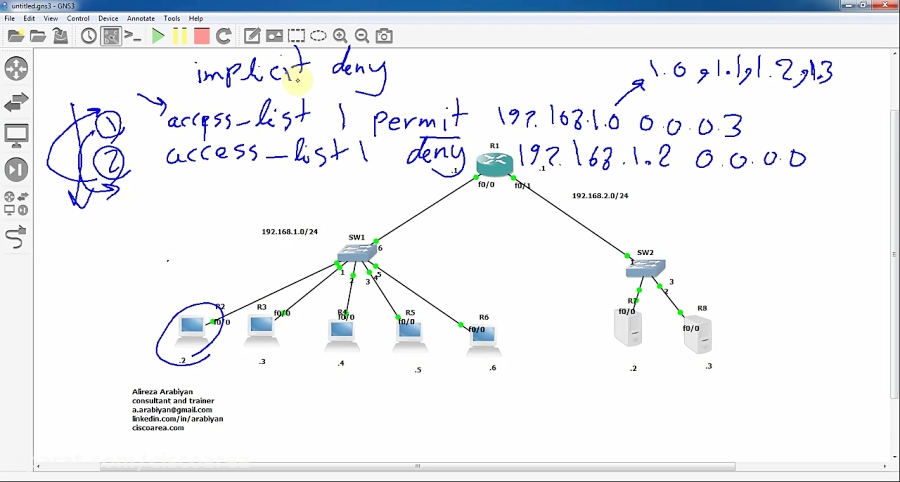

access-list ها در سیسکو و نحوه نوشتن آنها

با سلام Access-list ها در سیسکو ابزاری در جهت دو کاربرد classification و filtering می باشند. classification = جداسازی و mark ترافیک برای انجام عملیات روی ترافیک های جدا شده. filtering= جلوگیری از ارسال بخشی از ترافیک. از آنجایی که این مبحث بسیار مهم و کاربردی میباشد و در تمامی کورس های آموزشی سیسکو استفاده میشود و با اینکه جزء سیلابس بقیه دوره ها نیز هست ، اما در دوره ccna route and switch به این میحث یه صورت مبسوط پرداخته میشود و در بقیه دوره ها اشاره ای برای یاداوری به آن خواهد شد ، تصمیم بر این گرفتم...